软件水平考试(高级)信息系统项目管理师上午(综合知识)模拟试卷30

中文选择题

1.“十四五”期间,我国关注推动政务信息化共建共用、推动构建网络空间命运共同体,属于________的建设内容。(B)

A. 科技中国

B. 数字中国

C. 制造强国

D. 创新强国

解析:我国在《“十四五”规划和2035年远景目标纲要》的第五篇加快数字化发展,建设数字中国中提到“推动政务信息化共建共用”,这属于“提高数字政府建设水平”的内容。“推动构建网络空间命运共同体”属于“营造良好数字生态”的内容。

2.________关注的是业务,以业务驱动技术,强调IT与业务的对齐,以开放标准封装业务流程和已有的应用系统,实现应用系统之间的相互访问。(D)

A. 面向过程方法

B. 面向对象方法

C. 面向构件方法

D. 面向服务方法

解析:

3.________是一种新型的计算模式,其核心在于对开放网络环境下的大规模互联网用户群体资源进行有效管理和系统利用,以实现智能最大化。(A)

A. 群智协同计算

B. 边缘计算

C. 泛在计算

D. 量子协同计算

解析:研究进展与发展趋势”。大规模的互联网用户群体不仅是各类应用服务的使用者,更是网络空间大数据和应用服务的贡献者,其构成了支撑大量成功应用的群智资源。在此基础上发展出一种新型的计算模式,我们称之为群智协同计算,其核心在于对开放网络环境下的群智资源进行有效管理和系统利用,以实现群体智能的最大化。

4.在可用性和可靠性规划与设计中,需要引入特定的方法来提高系统的可用性,其中把可能出错的组件从服务中删除属于________策略。(C)

A. 错误检测

B. 错误恢复

C. 错误预防

D. 错误清除

解析:常见的可用性战术包括:错误检测(命令/响应)、错误恢复(冗余)、错误预防(把可能出错的组件从服务中删除、引入进程监视器)。

5.2021年9月1日起施行的《关键信息基础设施安全保护条例》(中华人民共和国国务院令第745号)规定,运营者应当自行或者委托网络安全服务机构对关键信息基础设施________网络安全检测和风险评估。(B)

A. 每两年至少进行一次

B. 每年至少进行一次

C. 每半年至少进行一次

D. 每季度至少进行一次

解析:《关键信息基础设施安全保护条例》中的第二十八条:运营者应当自行或者委托网络安全服务机构对关键信息基础设施的安全性和可能存在的风险隐患每年至少进行一次检测评估,对发现的问题及时进行整改,并将有关情况报国家行业主管或监管部门。

6.当前,人工智能细分领域涌现出大批专业型深度学习框架,其中________擅长自然语言处理。(C)

A. ROS

B. OpenCV

C. NLTK

D. ARToolKit

解析:中国电子技术标准化研究院编写的《人工智能标准化白皮书》(2021版)的2.2.2中提到:各细分领域涌现出大批专业型深度学习框架,如编写机器人软件的ROS、应用于计算机视觉领域的OpenCV、擅长自然语言处理的NLTK,以及应用于增强现实的ARToolKit等。

7.数据分析师在数据治理的________阶段,对业务进行分析,并应用业务埋点的方法分析并获取所需要的数据。(D)

A. 数据存储与管理

B. 数据应用

C. 数据脱敏

D. 数据规划

解析:数据治理流程是从数据规划、数据采集、数据存储管理到数据应用的整个流程。数据分析师在数据治理规划阶段,对业务进行分析,并应用业务埋点的方法,分析并获取所需要的数据。

8.国务院国资委办公厅2020年8月发布的《关于加快推进国有企业数字化转型工作的通知》中提出的四个转型方向,其中“探索平台化、集成化、场景化增值服务”属于推进________的内容。(C)

A. 产品创新数字化

B. 生产运营智能化

C. 用户服务敏捷化

D. 产业体系生态化

解析:国务院国资委办公厅2020年8月发布的《关于加快推进国有企业数字化转型工作的通知》中提出的四个转型方向包括:①产品创新数字化,包括提升产品与服务策划、实施和优化过程的数字化水平,打造差异化、场景化、智能化的数字产品和服务等;②生产运营智能化,包括推动跨企业、跨区域、跨行业集成互联和智能运营等;③用户服务敏捷化,包括建设数字营销网络,建设敏捷响应的用户服务体系,探索平台化、集成化、场景化增值服务等;④产业体系生态化,包括建设产业链数字化生态协同平台等。

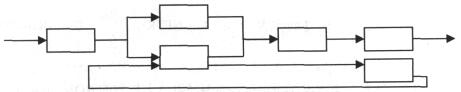

9.图中的软件架构设计属于________风格。

(D)

(D)

A. 虚拟机风格

B. 调用、返回风格

C. 独立构件风格

D. 数据流风格

解析:题图为典型的管道/过滤器结构,它是数据流风格之一。

10.CMMI的项目管理类过程域不包含________。(A)

A. 配置管理

B. 量化项目管理

C. 项目监督与控制

D. 风险管理

解析:

11.主流的软件开发工具(IDE)均提供一些插件,用来进行代码的静态检查,帮助开发人员做出质量更高的软件。这种插件所进行的测试,不属于________。(D)

A. 静态测试

B. 白盒测试

C. 代码走查

D. 功能测试

解析:IDE提供的插件,在软件开发的过程中使用,是对代码的检查和测试,是白盒测试。A、B、C三项均为同类的测试,而D项属于黑盒测试,是在功能完成后完全不考虑程序内部运行情况的检测。所以选择D选项。

12.企业内的应用集成可以包括表示集成、数据集成、控制集成和业务流程集成等多个层次和方面,对于这些集成方式关系的描述,不正确的是:________。(C)

A. 在业务逻辑比较稳定的情况下,数据集成比表示集成更灵活

B. 控制集成比表示集成和数据集成的灵活性更高

C. 数据集成比控制集成的复杂度高,控制集成比表示集成的复杂度高

D. 业务流程集成的复杂度最高,这种集成超越了数据和系统

解析:所有表示集成和数据集成适用的环境下,控制集成都适用,但控制集成比表示集成和数据集成都复杂,所以C选项说法错误。

13.信息必须依赖其存储、传输、处理及应用的载体(媒介)而存在,信息系统设备的安全主要包括________。(C)

A. 秘密性、可靠性、稳定性

B. 秘密性、完整性、可用性

C. 稳定性、可靠性、可用性

D. 稳定性、完整性、可用性

解析:信息系统设备的安全主要包括三个方面:设备的稳定性、设备的可靠性、设备的可用性。

14.《国家秘密法》属于________。(D)

A. 具体规范信息安全技术、信息安全管理方面的规定

B. 直接针对信息安全的特别规定

C. 规范和惩罚网络信息犯罪的法律

D. 一般性法律规定

解析:安全法律法规有不同的层次,其中一般性法律规定并没有专门对信息安全进行规定,但是这些法律法规所规范和约束的对象包括涉及信息安全的行为,如宪法、国家安全法、国家秘密法、治安管理处罚条例等。

15.关于RSA算法的描述,不正确的是:________。(C)

A.

本文档预览:3600字符,共19956字符,源文件无水印,下载后包含无答案版和有答案版,查看完整word版点下载