软件水平考试(中级)信息安全工程师下午(应用技术)试题模拟试卷3

试题一

根据提问回答问题。

1.函数verify_password的变量authenticated应该处于内存的(1)区。

A.堆区

B.栈区

C.数据区

D.程序区

函数verify_password 的数组buffer应该处于内存的(2)区。

A.堆区

B.栈区

C.数据区

D.程序区

程序初始的全局变量和静态变量应该处于内存的(3)区。

A.堆区

B.栈区

C.数据区

D.程序区

(1)B

(2)B

(3)C

解析:

2.画出verify_password的变量authenticated、buffer在内存中的布局

[*]

解析:

3.攻击者是否可以不输入正确的密码“1234567”,绕过系统密码验证?

strcpy(buffer,password)能够让buffer数组越界,而越界的buffer[8~11]将值写入相邻的变量authenticated中。如果溢出数据恰好把authenticated改为0,则系统密码验证流程被跳过,无需输入正确的密码“1234567”。

解析:

4.防范缓冲区溢出策略有哪些?

防范缓冲溢出的策略有:系统管理防范策略:关闭不必要特权程序、及时打好系统补丁。软件开发的防范策略:正确编写代码、缓冲区不可执行、改写C语言函数库、程序指针完整性检查等。

解析:

试题二

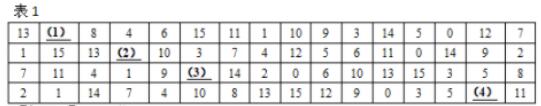

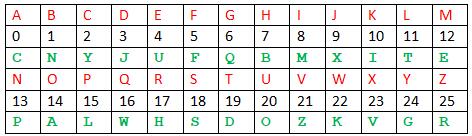

DES是一种分组密码,己知DES加密算法的某S盒如表1所示。

5.请补全该S盒,填补其中的空(1)~(4),将解答写在答题纸的对应栏内。

(1)2

(2)8

(3)12

(4)6

解析:DES算法中的每个S盒都是由4行16列的矩阵构成,每行都是0到15这16个数字。从上表中可以分析得出,第0行缺少2,第1行缺少8,第3行缺少12,第4行缺少6。

6.如果该S盒的输入为000000,请计算其二进制输出。

1101

解析:当S盒输入为“000000”时,则第1位与第6位组成二进制串“00”(十进制0),中间四位组成二进制“0000”(十进制0)。查询S1盒的0行0列,得到数字13,得到输出二进制数是1101。

这里要特别注意,起始的行号和列号都是从0开始的。

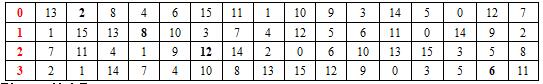

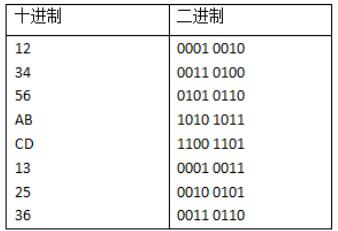

7.DES加密的初始置换表如下:

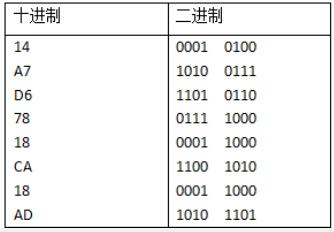

输出结果14 A7 D6 78 18 CA 18 AD

解析:首先将M=(123456ABCD132536)16表示成二进制形式,即1位16进制数字可表示为4位二进制,即M如下:

M按照初始置换表进行置换,置换后的结果M’如下:

8.(5)不受任何循环移位的影响,并且只能得到相同的子密钥,由全0或全1组成的密钥也是(5)有些种子密钥只能生成两个不同的子密钥,这样的种子密钥称为(6)

(5)弱密钥

(6)半弱密钥

解析:

试题三

设英文字母表A、B、C、D、……、X、Y、Z对应的编码如下:

9.已知单表仿射加密变换为:c=(11m+2)mod 26

求密文KVGR解密后的明文。

明文为WXYZ

解析:字母表加密后密文如下:

10.密钥管理公钥密码,公钥和私钥的秘密性、真实性和完整性都需要保证吗?说明理由。

公钥:由于公钥是公开的,所以无需保密。但如果被篡改或出现错误,则不能正确进行加密操作;如果被坏人置换,则基于公钥的各种安全性将受到破坏,坏人将可冒充别人而获得非法利益。因此公钥真实性和完整性都需要确保。

私钥:秘密性、真实性和完整性都需要确保。因为私钥是保密的,如果其秘密性不能确保,则数据的秘密性和真实性将不能确保。如果其真实性和完整性受到破坏,则数据的秘密性和真实性将不能确保。

解析:

11.简述公钥证书的作用

公钥证书是一种包含持证主体标识、持证主体公钥等信息,并由可信任的签证机构(CA)签署的信息集合。公钥证书主要用于确保公钥及其与用户绑定关系的安全。这个公钥就是证书所标识的那个主体的合法的公钥。

公钥证书的持证主体可以是人、设备、组织机构或其它主体。公钥证书能以明文的形式进行存储和分配。任何一个用户只要知道签证机构的公钥,就能检查对证书的签名的合法性。如果检查正确,那么用户就可以相信那个证书所携带的公钥是真实的,而且这个公钥就是证书所标识的那个主体的合法的公钥。

解析:

12.简述AES算法加密过程(10轮加密)

AES算法的加密过程对明文区块进行的操作。包含的大体步骤如下:

(1)进行子密钥加

(2)进行前9轮加密操作(字节代换、行移位、列混淆、子密钥加)

(3)进行第10轮加密操作(字节代换、行移位、子密钥加)

解析:

试题四

NMap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。

13.命令nmap-sS10.0.0.1表示的含义是?

nmap-sS10.0.0.1表示对主机 10.0.0.1进行SYN扫描。

解析:

14.简述这类扫描的过程。简述这类扫描的优点。

TCPSYN扫描又称为半打开扫描。客户端首先向服务器发送SYN连接,如果收到一个来自服务器的SYN/ACK应答,那么可以推断该端口处于监听状态。如果收到一个RST/ACK分组则认为该端口不在监听

本文档预览:3600字符,共5526字符,源文件无水印,下载后包含无答案版和有答案版,查看完整word版点下载