系统分析师综合知识(选择题)模拟试卷18

中文选择题(含2小题)

ISO9000系列标准和软件成熟度模型(CMM)都着眼于质量和过程管理。ISO9000系列标准的主导思想强调质量管理必须坚持进行质量(1)。而CMM则强调持续的(2)。

1.(1)(C)

A. 度量

B. 跟踪

C. 改进

D. 保证

解析:

2.(2)(D)

A. 质量控制

B. 质量改进

C. 过程度量

D. 过程改进

解析:ISO9000系列标准和软件成熟度模型(CMM)都着眼于质量和过程管理。ISO9000系列标准的主导思想是:①强调质量形成于生产的全过程;②使影响产品质量的全部因素始终处于可控制状态;③要求证实企业具有持续提供符合要求产品的能力;④强调质量管理必须坚持进行质量改进。

软件成熟度模型(CMM)用来评估软件开发公司承接软件项目的能力,它强调持续的过程改进,定义了18个关健过程区域和316个关键实践,能为各软件机构的过程改进提供有效的指导。

某公司为便于员工在家里访问公司的一些数据,允许员工通过Internet访问公司的FTP服务器,如图2-2所示。为了能够方便地实现这一目标,决定在客户机与FTP服务器之间采用(1)协议,在传输层对数据进行加密。该协议是一个保证计算机通信安全的协议,客户机与服务器之间协商相互认可的密码发生在(2)。

3.(1)(A)

A. SSL

B. IPSec

C. PPTP

D. TCP

解析:

4.(2)(B)

A. 接通阶段

B. 密码交换阶段

C. 会谈密码阶段

D. 客户认证阶段

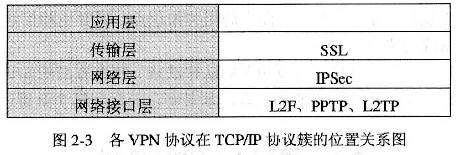

解析:本题(1)空缺处所填内容的解题关健是,试题中给出的关健信息“在传输层对数据进行加密”。在TCP/IP协议簇中,利用L2F、PPTP以及L2TP协议在数据链路层实现VPN应用;在网络层利用IPSec协议实现VPN应用;利用安全套接层(SSL)协议在传输层与应用层之间实现VPN应用。各VPN应用协议在TCP/IP协议簇的位置关系图如图2-3所示。因此,选项A的“SSL”是(1)空缺处所填内容的正确答案。

而选项B的“IPSec”是IP安全性(IP Security)的缩写形式,它提供最强密度的168位3DES加密算法以及逐包加密与验证功能(防止第三方攻击)。选项C的“PPTP”是一种基于PPP协议的二层隧道协议,其基于Microsoft桌面系统的客户机使用MPPE(Microsoft点对点加密方案,基于RSA RC4标准,支持40或128位加密算法)。选项D的“TCP”是传输控制协议的英文缩写。

在图2-2网络拓扑结构图中,客户机与FTP服务器之间采用SSL协议,可在传输层对数据进行加密以保证数据通信的安全性。该客户机与FTP服务器在密码交换阶段协商相互认可的密码。

为了保障数据的存储和传输安全,需要对一些重要数据进行加密。由于对称密码算法(1),所以特别适合对大量的数据进行加密。国际数据加密算法IDEA的密钥长度是(2)位。

5.(1)(C)

A. 比非对称密码算法更安全

B. 比非对称密码算法密钥长度更长

C. 比非对称密码算法效率更高

D. 还能同时用于身份认证

解析:

6.(2)(C)

A. 56

B. 64

C. 128

D. 256

解析:对称密码算法和非对称密码算法均可用于数据加密。但由于非对称密码算法有一个公开的密钥,而对称密码算法的密钥都是保密的。相对而言,对称密码算法的加解密过程比非对称密码算法简单,即其加解密效率比非对称密码算法高,因此在安全级别许可的条件,采用对称密码算法对大量的数据进行加密。

国际数据加密算法IDEA是在DES算法的基础上发展的,类似于3DES算法,但其密钥长度为128bit。

目前在网络上流行的“熊猫烧香”病毒属于(1)类型的病毒,感染该病毒后的计算机不会出现(2)的情况。

7.(1)(C)

A. 目录

B. 引导区

C. 蠕虫

D. DOS

解析:

8.(2)(D)

A. 执行文件图标变成熊猫烧香

B. 用户信息被泄漏

C. 系统运行变慢

D. 破坏计算机主板

解析:蠕虫病毒(Worm)是一种利用网络进行复制和传播的计算机病毒。它主要通过系统漏洞、聊天软件和电子邮件等途径进行传播。“熊猫烧香”是一种感染型蠕虫病毒,它能感染系统中exe、com、pif、src、html、asp等文件,它还能中止大量的反病毒软件进程并且会删除扩展名为gho的文件。

计算机感染“熊猫烧香”病毒后的典型现象表现在:①系统中exe、com、pif、src等文件的图标为“熊猫烧香”图标;②中毒后的计算机出现运行速度变慢,或频繁重启等现象;③所有.htm、.html、.asp、.php、.jsp、.aspx等网页文件被感染,被加入一些恶意代码;④中毒后的机器上常见的反病毒软件以及防火墙无法正常开启及运行;⑤在每个感染后的文件夹中被添加一个Desktop_jni的隐藏文件,在系统每个分区根目录下存在setup.exe和autorun.inf文件,内容为感染日期;⑥无法手工修改“文件夹选项”中的“显示所有文件和文件夹”,无法将隐藏文件显示出来;⑦有未知程序试图建立网络连接,无故的向外发包,连接局域网中其他机器等。

风险分析和管理是软件开发的一项重要活动。在软件工程领域主要基于(1)以及必须抓住选择机会考虑风险。实践中存在许多种软件风险,如“潜在的设计、实现、维护等方面的问题”属于(2)风险。

9.(1)(D)

A. 关心未来、关心不变性

B. 关心当前、关心不变性

C. 关心当前、关心变化

D. 关心未来、关心变化

解析:

10.(2)(A)

A. 技术

B. 过程

C. 项目

D. 商业

解析:风险分析和管理是软件开发的一项重要活动。在软件工程领域考虑风险时,主要基于以下三个概念:关心未来、关心变化以及必须抓住选择机会。实践中存在许多种软件风险,如“潜在的设计、实现、维护等方面的问题”属于技术风险;“开发了一个没有人真正需要的优秀产品”属于商业风险;“开发的产品不再符合公司的整体商业策略”属于商业风险。通常在软件项目开发过程中,我们希望首先实现风险最大的用例。

在用例建模的过程中,若几个用例执行了同样的功能步骤,这时可以把这些公共步骤提取成独立的用例。这种用例称为(1)。在UML的用例图上,将用例之间的这种关系标记为(2)。

11.(1)(B)

A. 扩展用例

B. 抽象用例

C. 公共用例

D. 参与用例

解析:

12.(2)(C)

A. association

B. extends

C. uses

D. inheritances

解析:用例(use case)描述了一个与系统参与者进行交互、并由系统执行的动作序列。UML

本文档预览:3600字符,共9255字符,源文件无水印,下载后包含无答案版和有答案版,查看完整word版点下载